Categoria

Cybersecurity

Cybersecurity

Cybercrime Atlas Initiative: il WEF spinge per la collaborazione in campo cybersecurity

La Cybercrime Atlas Initiative vuole realizzare una vera condivisione delle informazioni sul cybercrime, coinvolgendo tutte le parti in causa

Veeam: cresce la preoccupazione per la protezione dei dati negli ambienti IT ibridi

L’indagine Data Protection Trends Report 2023 mostra che i budget per il backup dei dati continuano ad aumentare per proteggere i dati nel cloud ibrido e per difendersi dal ransomware

Sicurezza: chi scende e chi sale secondo Canalys

Il Global Cybersecurity Leadership Matrix 2022 ci dice qualcosa sui vendor di sicurezza.

Campagne malware: com'è andato il 2022

Cert-Agid ha pubblicato una analisi sull'andamento delle campagne malware che hanno colpito l'Italia nel 2022

Proofpoint: il fattore chiave della cyber security è quello umano

I dati non si perdono da soli. Sono le persone a smarrirli. È il momento di cambiare il modo in cui li proteggiamo.

Nasce CTone, l'anima di Trend Micro per la cyber security 5G

CTone punta a una piattaforma di sicurezza da implementare in ambienti Private 5G e OpenRAN, con una precisa focalizzazione sul mondo industriale

Hybrid working e sicurezza non sempre vanno bene insieme

Un'analisi Canon indica che il lavoro ibrido non è supportato da processi documentali davvero sicuri: servono approcci diversi e nuove tecnologie

Protezione dei bot e sicurezza di Web e API: è l’ora del Zero Trust

In questa riflessione, Lori MacVittie, Distinguished Engineer di F5, spiega i tre motivi per cui l'adozione dell’approccio Zero Trust porta alla protezione dei bot e alla sicurezza di Web e API

Zero Trust: l'Italia è messa bene

Una indagine Zscaler indica che quasi tutte le aziende italiane usano o hanno pianificato di usare soluzioni Zero Trust

IoMT: Palo Alto Networks ha una nuova soluzione

Medical IoT Security si propone come una piattaforma Zero Trust per i dispositivi medicali connessi, facendo leva su una buona dose di AI e automazione

Proofpoint: il fattore umano è il rischio principale

Il 94% dei responsabili della sicurezza italiani considera l’interazione umana una delle principali fonti di rischio.

Obiettivo resilienza IT: ecco le tre risorse chiave a disposizione dei CIO

Una cultura consapevole del rischio, consolidamento e automazione, e infine un piano completo di BC/DR sono i fattori essenziali illustrati dal CIO di Commvault in questa riflessione

Red Hat, è ancora la sicurezza la priorità al top degli investimenti IT

Il campione dell’open source pubblica il suo Global Customer Tech Outlook 2023, che segnala tra l’altro un aumento degli investimenti per proteggere reti, cloud e dati

Direttiva NIS2: la UE potenzia la sua cyber security

La direttiva NIS2 sostituisce la precedente NIS cercando di armonizzare e potenziare l'approccio degli Stati membri alla cyber security

InfoCert: come contrastare i rischi di compromissione delle caselle email

Arriva Mail Defender, soluzione di monitoraggio continuo delle mail realizzata in collaborazione con Swascan

Cohesity DataHawk, la nuova protezione dato-centrica

La nuova offerta SaaS di Cohesity combina funzionalità di scansione delle minacce, intelligence, classificazione dei dati e cyber vaulting con l’obiettivo di proteggere i dati aziendali, ripristinandoli…

Servizi: Deloitte punta su EDR e Identity Management

Saranno disponibili in tutto il mondo i servizi MXDR e Digital Identity che sono stati testati negli USA

Rischio cyber security per il settore Oil&Gas

Uno studio del Governo USA segnala che il mondo Oil&Gas è troppo vulnerabile ad attacchi cyber sempre più mirati e pericolosi.

La UE vuole una cyber Difesa europea più forte

Il conflitto russo-ucraino ha cambiato anche lo scenario della cyber Difesa, la UE risponde con la nuova EU Policy on Cyber Defence

AppGuard, il malware disruptor si fa spazio in Italia

Un tool che applica una metodologia di protezione unica nel suo genere, non una soluzione di end point protection tradizionale , che risponde alla filosofia ‘Protection without detection’ in grado di…

Kaspersky: come cambiano gli attacchi DDoS

Meno hacktivisti e più cyber criminali professionisti: ecco come sta mutando il panorama degli attacchi DDoS

Sophos, la cybersecurity è sempre più un servizio

Una chiacchierata a tutto campo con il management della società per capire come sta evolvendo l’approccio alla luce delle nuove minacce informatiche

Veeam: la modern data protection sempre più indispensabile per la sicurezza dei workload in cloud

Il Cloud Protection Trends Report per il 2023 identifica cosa che spinge l’IT a cambiare strategie, ruoli e metodi relativi alla produzione e alla protezione dei carichi di lavoro ospitati nel cloud

Cosa sappiamo del data breach di FourB, fornitore di Vodafone Italia

Vodafone Business ha subito una sottrazione di dati personali a causa della violazione dei sistemi di un suo partner commerciale. Un caso tipico di supply chain attack.

Il valore di un approccio alla cyber security focalizzato sugli avversari

Non tutti i team di cyber security sanno quanto sia importate comprendere davvero quali sono gli avversari che hanno maggiori probabilità di colpire la propria azienda

Anche Dropbox ha la sua falla causa phishing

Un attacco mirato via phishing ruba credenziali di sviluppatori Dropbox per accedere al codice ospitato su GitHub. Nessun problema, pare, per gli utenti.

IoT e smart device: la sicurezza fa la differenza

Una indagine UL Solutions indica che gli utenti considerano ormai essenziale l'affidabilità delle soluzioni smart, a cui affidano dati sempre più critici

La nuova threat intelligence secondo Vectra AI

Con Attack Signal Intelligence i principi della threat intelligence si applicano, grazie al machine learning, anche agli attacchi sconosciuti

I tre fattori che spingono a investire in cyber security

Secondo Gartner si spende per la cyber security guidati da tre evoluzioni: hybrid working, cloudification, Zero Trust

Kaspersky: servizi e prodotti per mettere i clienti al sicuro

Il lavoro di protezione dei clienti si svolge su più fronti. Da una parte una protezione proattiva efficiente per bloccare gli attacchi sul nascere, dall’altra i corsi di formazione per rendere i dipendenti…

La nuova cyber security di Google Cloud

In attesa dei frutti dell'acquisizione di Mandiant, la sicurezza per Google Cloud è sempre più integrata con le piattaforme applicative

VEM, l’augmented system integrator dei tempi moderni

Stefano Bossi, Amministratore Delegato di VEM sistemi, racconta i fatti salienti dell’ultimo biennio: attività, iniziative, numeri, percorsi innovativi, progetti in ‘fieri’ e nel cassetto, aspettando…

Sababa Security, la sicurezza è un servizio Made in Italy

Con Sababa MDR 2.0, la società italian offre una soluzione per la protezione degli asset aziendali che include anche un servizio gestito e un Security Team a disposizione

CrowdStrike, la sicurezza parte dalla visibilità

Difficile proteggere quello che non si vede e difendersi da attacchi che non si rilevano. Per questo CrowdStrike potenzia le sue piattaforme con nuove funzioni di XDR e visibility.

Commvault, la cyber deception in SaaS con Metallic ThreatWise

Il nuovo servizio identifica e contiene le minacce ransomware, con la rilevazione anticipata e una strategia Zero Loss

Aruba Networks, la cyber security che viene dall'integrazione

Lo scenario della cyber security si è complicato e le aziende vanno protette con un mix di prodotti e tecnologie che si fa efficace solo grazie all'integrazione, anche tra vendor diversi

Cyber Resilience Act, arriva il marchio CE per la cyber security

Il Cyber Resilience Act impone precisi requisiti di cyber security ai prodotti commercializzati nell'Unione Europea e ai loro produttori. La sicurezza cyber viene in sostanza equiparata alla sicurezza…

Cyber security: le aziende vogliono più semplicità

Troppe soluzioni da gestire e troppi vendor con cui avere a che fare: ora le aziende pensano al consolidamento della loro infrastruttura di sicurezza

Documenti NATO in vendita sul Dark Web

Una violazione alle reti dello Stato Maggiore portoghese avrebbe portato al furto di centinaia di documenti riservati NATO, ora in vendita sul Dark Web

Perché il Retail è nel mirino del ransomware

Il 77% degli operatori Retail nel mondo è stato oggetto di un attacco.

Endian: AI "sicura" per le PMI grazie alla ricerca UE

Il vendor altoatesino di cyber security partecipa al progetto di ricerca SME 5.0 finanziato dall’Unione Europea

Trend Micro, la cybersecurity mette le ali al 5G privato

Numerose aziende globali affermano di essere pronte a collaborare con i partner per realizzare progetti innovativi di security sulle reti private 5G

Cato Networks protegge la rete globale del Gruppo Gnutti Carlo

Il produttore bresciano ha scelto Cato SASE Cloud per la connessione e la protezione di tutte le sue strutture e utenti nel mondo, anche in Cina. Con una sicurezza che è valsa anche un premio.

Torna la maratona della Reply Cyber Security Challenge

Conto alla rovescia per la Reply Cyber Security Challenge, aperta agli appassionati di cyber security di tutto il mondo

Ma l'approccio SASE funziona davvero? Sì, però...

L'efficacia delle implementazioni SASE dipende dalla propria strategia di sicurezza e dall'approccio alla trasformazione della rete in logica SD-WAN

Rischio cyber warfare: le assicurazioni si sfilano?

Parte dai Lloyd's il segnale che nel nuovo scenario geopolitico digitale proteggere tutte le forme di rischio cyber è diventato impossibile

Fileless malware: cosa è e come funziona

Malgrado i picchi registrati nel 2017, 2019 e 2021, gli attacchi tramite “fileless malware” sono per lo più incompresi e suscitano domande sul loro funzionamento. Gli strumenti di cybersecurity sono davvero…

Trend Micro: in Italia l'80% delle aziende teme attacchi ransomware, di phishing e IoT

Un recente studio rivela le difficoltà derivanti dagli approcci manuali nella mappatura della superficie di attacco

Cyber security: sei falsi miti da sfatare

La sicurezza cyber non è più da tempo un problema solo tecnico. E' anche una questione manageriale che richiede una buona comprensione dello scenario che si affronta.

Google lancia un "bounty program" per il suo open source

Lo Open Source Software Vulnerability Reward Program chiama gli esperti a scoprire le falle nelle supply chain dei principali progetti di Google

Trend Micro e Schneider Electric in partnership per la sicurezza dell’Industrial IoT

L’accordo guarda alla messa in sicurezza dei progetti IoT e Industry 4.0, sempre più esposti alle vulnerabilità

Proofpoint, arriva la Intelligent Compliance Platform

La soluzione integrata offre alle aziende garanzie di conformità normativa semplificando contemporaneamente le pratiche di protezione legale

Palo Alto Networks, arriva un nuovo servizio gestito di detection and response

Unit 42 MDR è in grado di offrire rilevamento, indagine e risposta alle minacce in modo costante, grazie alla combinazione della tecnologia Cortex XDR con threat intelligence e threat hunting avanzate

Security-as-Code: cosa è e come funziona l’approccio dinamico alla cyber security

Gestire la sicurezza in modo tradizionale non va bene per il cloud, Security-as-Code promette la stessa elasticità degli altri approcci software-defined

Corvallis si rafforza con acquisizioni

Corvallis prende Lan & Wan Solutions Srl e un ramo di azienda di Teknesi Srl

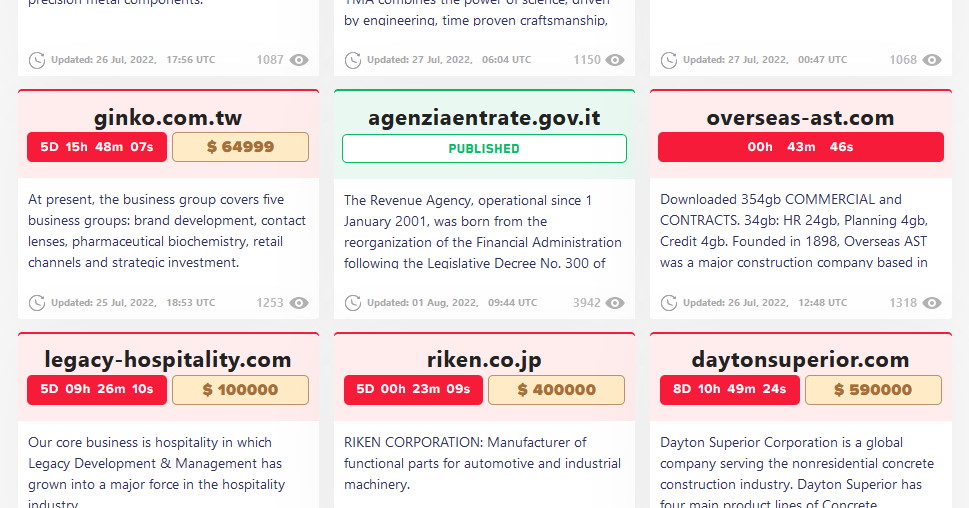

C'è stato il dump dei dati attribuiti (male) alla Agenzia delle Entrate

Come promesso, un affiliato del gruppo LockBit ha reso pubblici i dati inizialmente attribuiti alla Agenzia delle Entrate. Ma che erano di tutt'altra realtà.

Capgemini: per le smart factory, attenzione all’aumento degli attacchi informatici nei prossimi 12 mesi

Un report rivela che più della metà delle imprese manifatturiere prevede che il numero degli attacchi cresca nell’arco dell’anno, ma nonostante questo non vi è ancora adeguata preparazione

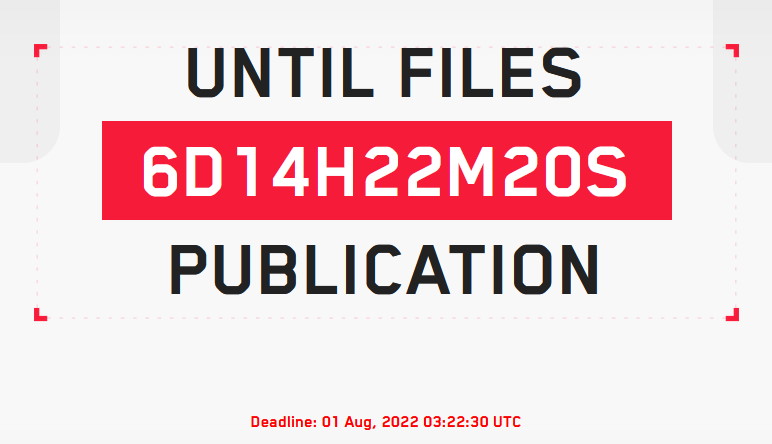

LockBit: data leak per l'Agenzia delle Entrate

Ben 100 GB di dati "rapiti" all'Agenzia delle Entrate, a rischio pubblicazione entro sei giorni

Proteggere Active Directory in dieci passi

Comprendere le tattiche più comuni utilizzate dagli avversari per colpire Active Directory può aiutare le aziende a difendere il sistema. Una sfida che si vince con gli strumenti giusti.

La UE: gli attacchi cyber russi a rischio di escalation

Aziende e organizzazioni europee pagano il lato cyber della guerra tra Russia e Ucraina, sottolinea la UE. Che però ha ben pochi margini di intervento.