Tag: cyber security

CrowdStrike: non sottovalutate mai i threat actor

Il Global Threat Report 2025 di CrowdStrike delinea uno scenario in cui gli attaccanti sono ben preparati…

Kyndryl e Veeam: alleanza strategica globale per la cyber resilienza

Le due aziende siglano un accordo allo scopo di offrire servizi di resilienza informatica per migliorare…

Corre il mercato europeo dell'AI

Il tasso di sviluppo del comparto sarà del 30% l'anno da qui al 2027, stima IDC

Obblighi normativi per gli ISP sul parental control, il tempo stringe

Entro ottobre tutti i Provider italiani dovranno garantire un filtro gratuito per la navigazione. Con…

Il Governo norvegese "bucato" da uno zero-day di Ivanti

Una falla, ora risolta, di Ivanti Endpoint Manager ha messo in dubbio la sicurezza di 12 Ministeri

Dell Technologies crea il suo ecosistema Zero Trust

Dell mette insieme una trentina di partner tecnologici per realizzare soluzioni Zero Trust davvero trasversali…

Gli Elite Cyber Defenders per la tutela delle infrastrutture critiche

Nozomi mette insieme un team di aziende pronte a dare servizi di incident response in campo OT e IoT

Group-IB taglia i ponti con la Russia

Group-IB non ha più legami formali con la Russia e coordina da Singapore la sua strategia multi-regionale…

TIM: un'acquisizione per la cybersecurity

L'acquisto di TS-Way estende l'offerta di servizi TIM per la threat intelligence, puntando sulla piattaforma…

Cisco fa il punto sulla cyber resilienza italiana

La situazione cyber del Bel Paese non è affatto confortante : in Italia solo il 7% delle aziende è in…

Cosa sappiamo dei Pentagon Leaks

I documenti top secret del Governo USA che circolano online imbarazzano Washington. Ma il data leak…

Step e Dylog allargano il loro raggio d'azione

Step si rafforza in campo cybersecurity, mentre Dylog spinge sull'automotive

La cyber security del prossimo futuro secondo Gartner

Otto trend chiave caratterizzeranno la cyber security nel prossimo futuro, e secondo gli analisti vanno…

Sababa Security punta sull'awareness

La formazione aiuta i dipendenti a non essere più l'anello debole della cyber security. Per questo nasce…

Enisa fotografa gli attacchi cyber al settore Trasporti

L'agenzia di sicurezza della UE ha analizzato due anni di attacchi al mondo dei Trasporti, delinando…

Data breach per Ferrari, con tanto di riscatto

Ferrari SpA ha ricevuto una richiesta di riscatto per dati esfiltrati, a quanto pare, dai suoi sistemi…

GTT aumenta la sua sicurezza contro gli attacchi DDoS

GTT attiva un nuovo centro di scrubbing a Madrid, per rafforzare le sue capacità di filtro del traffico…

Diamo un valore all'open source

Uno studio della Linux Foundation indica che le imprese sanno bene che l'open source non è a costo zero,…

Geopolitica, innovazione e tecnologia: l’accelerazione della Cina

La Cina sta conquistando il predominio in molti campi della ricerca tecnologica e dell’innovazione,…

Il codice open source: un rischio nascosto?

Un report Synopsys mette in evidenza come le aziende abbiano al proprio interno, senza saperlo, codice…

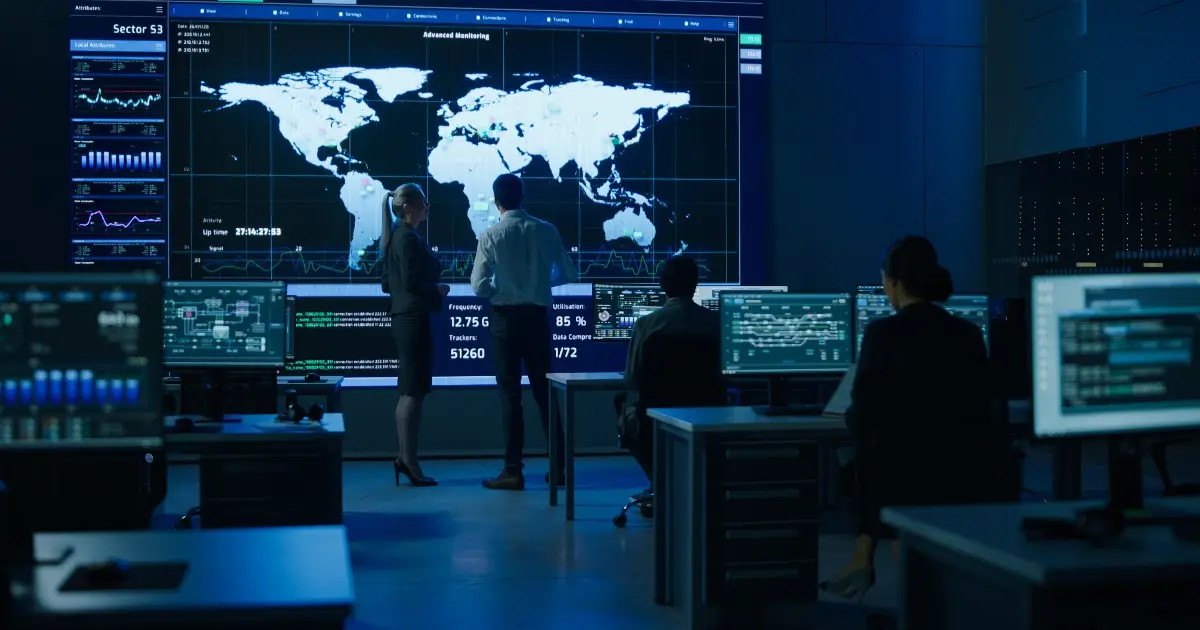

Cyber Difesa: nuovi scenari di collaborazione

Il caso-Ucraina mostra l'importanza di una collaborazione internazionale molto operativa. Che ora deve…

ChatGPT e la cyber security: un aiuto o una minaccia?

Strumenti come ChatGPT possono aiutare la difesa cyber oppure gli hacker ostili? Più la prima che i…

Ascon: l'IoT ha la sua nuova crittografia standard

Il NIST sceglie la famiglia di algoritmi Ascon per proteggere le comunicazioni degli oggetti più semplici…

Cresce bene il Public Cloud europeo

La spinta della digitalizzazione supera le incertezze legate ai budget IT: se ci sono soldi da spendere,…

Lo SmartBus di Huawei e Parole O Stili parte da Torino

Obiettivo promuovere la consapevolezza sui temi della cybersecurity.

I 5 punti fondamentali per mettere in sicurezza il cloud

Una guida creata da Codemotion e S2E per saperne di più sulle principali best practice e strategie di…

Cyber security: il rischio delle terze parti

I supply chain attack sono ormai diffusi e si basano sulle interdipendenze digitali tra realtà diverse.…

La governance dell'AI è un problema per le imprese

Secondo la IAPP, le aziende non hanno le competenze e gli strumenti giusti per introdurre l'AI nei loro…

Data Protection Day: è anche questione di policy

Serve riflettere sullo stato attuale delle normative sulla protezione dei dati e sulla loro evoluzione,…

La DLP "blindata" di ITsMine

L'israeliana ITsMine propone l'approccio delle Virtual Vault: "casseforti" software per il controllo…

Sicurezza delle API: presi a T-Mobile i dati di 37 milioni di clienti

Una API non proprio blindata si fa sottrarre i dati di 37 milioni di account in un data breach andato…

Campagne malware: com'è andato il 2022

Cert-Agid ha pubblicato una analisi sull'andamento delle campagne malware che hanno colpito l'Italia…

Proofpoint: il fattore chiave della cyber security è quello umano

I dati non si perdono da soli. Sono le persone a smarrirli. È il momento di cambiare il modo in cui…

Nasce CTone, l'anima di Trend Micro per la cyber security 5G

CTone punta a una piattaforma di sicurezza da implementare in ambienti Private 5G e OpenRAN, con una…

È il giorno di dire davvero addio a Windows 7

Da oggi Microsoft non rilascerà più aggiornamenti di sicurezza per Windows 7, che però è ancora sensibilmente…

Hybrid working e sicurezza non sempre vanno bene insieme

Un'analisi Canon indica che il lavoro ibrido non è supportato da processi documentali davvero sicuri:…

Parte la Nuova Sabatini Green

L'ennesimo rilancio della norma italiana più rifinanziata apre alle tecnologie green e promette un ulteriore…

Carel stimola l'innovazione in campo industriale

Carel lancia una Call for Innovation destinata a startup e PMI innovative che sviluppino soluzioni legate…

Zero Trust: l'Italia è messa bene

Una indagine Zscaler indica che quasi tutte le aziende italiane usano o hanno pianificato di usare soluzioni…

Gruppo Project diventa WeAreProject

Nuovo brand per il Gruppo, che ribadisce la focalizzazione sull'innovazione tecnologia a tutto tondo

IoMT: Palo Alto Networks ha una nuova soluzione

Medical IoT Security si propone come una piattaforma Zero Trust per i dispositivi medicali connessi,…

Direttiva NIS2: la UE potenzia la sua cyber security

La direttiva NIS2 sostituisce la precedente NIS cercando di armonizzare e potenziare l'approccio degli…

Servizi: Deloitte punta su EDR e Identity Management

Saranno disponibili in tutto il mondo i servizi MXDR e Digital Identity che sono stati testati negli…

Rischio cyber security per il settore Oil&Gas

Uno studio del Governo USA segnala che il mondo Oil&Gas è troppo vulnerabile ad attacchi cyber sempre…

La UE vuole una cyber Difesa europea più forte

Il conflitto russo-ucraino ha cambiato anche lo scenario della cyber Difesa, la UE risponde con la nuova…

Kaspersky: come cambiano gli attacchi DDoS

Meno hacktivisti e più cyber criminali professionisti: ecco come sta mutando il panorama degli attacchi…

Il valore di un approccio alla cyber security focalizzato sugli avversari

Non tutti i team di cyber security sanno quanto sia importate comprendere davvero quali sono gli avversari…

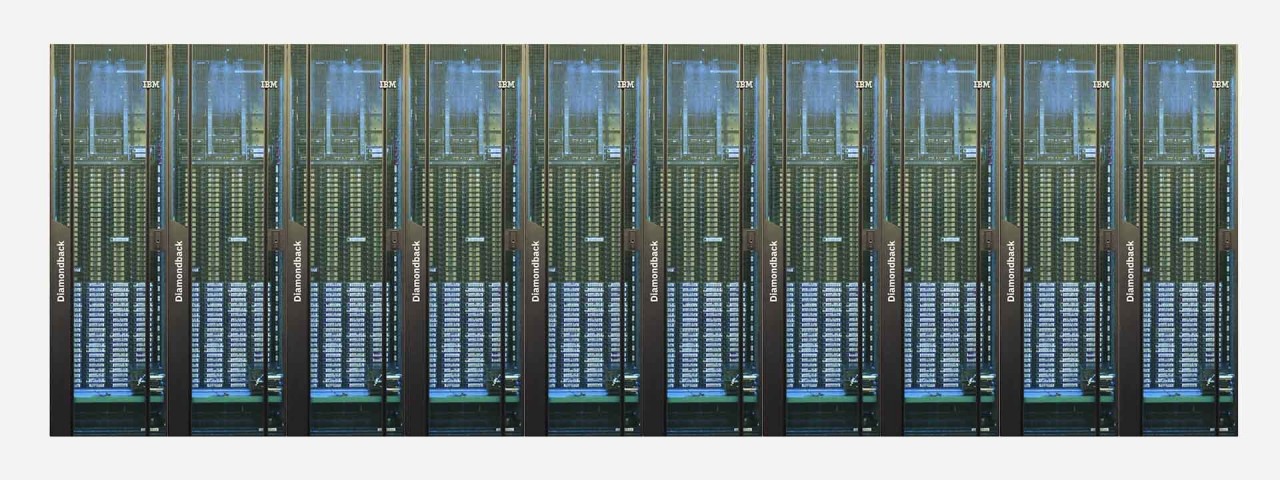

IBM Diamondback Tape Library, la libreria per gli hyperscaler

IBM propone la Diamondback Tape Library puntando su tre caratteristiche: alta capacità, protezione dei…

Google Cloud accelera sui servizi per blockchain e Web3

Con Blockchain Node Engine nasce un servizio per semplificare la creazione e la gestione di un nodo…

Kyndryl punta anche al business consulting

Con Kyndryl Consult nasce una divisione business consulting, che aiuterà i clienti ad allineare le scelte…

IoT e smart device: la sicurezza fa la differenza

Una indagine UL Solutions indica che gli utenti considerano ormai essenziale l'affidabilità delle soluzioni…

La nuova threat intelligence secondo Vectra AI

Con Attack Signal Intelligence i principi della threat intelligence si applicano, grazie al machine…

Come sarà Industry 5.0

Se ne parla relativamente poco, ma sul modello Industry 5.0 bisogna riflettere. Per la sua capacità…

I tre fattori che spingono a investire in cyber security

Secondo Gartner si spende per la cyber security guidati da tre evoluzioni: hybrid working, cloudification,…

La nuova cyber security di Google Cloud

In attesa dei frutti dell'acquisizione di Mandiant, la sicurezza per Google Cloud è sempre più integrata…

Appuntamento a Padova per la nuova edizione di Forum Meccatronica

Il 4 ottobre la filiera dell’automazione industriale si incontra a Padova a Forum Meccatronica

Leonardo ed Engineering: un'alleanza per la digitalizzazione

Leonardo ed Engineering collaboreranno in progetti comuni di digitalizzazione del settore pubblico e…

Come avere successo in un contesto di lavoro ibrido

Il futuro del lavoro è ibrido. Ma ogni azienda, per essere competitiva ed efficiente ovunque i propri…

CrowdStrike, la sicurezza parte dalla visibilità

Difficile proteggere quello che non si vede e difendersi da attacchi che non si rilevano. Per questo…

I partiti rispondono (poco) al Consorzio Italia Cloud

Alcune formazioni politiche hanno replicato alla lettera aperta del Consorzio, ma i punti chiave messi…