Finix Technology Solutions: cyber security e centralità del dato

Le minacce in rete e le infrastrutture delle aziende cambiano e lo hanno fatto drasticamente in questi mesi, ma al centro delle strategie di difesa ci sono sempre le informazioni

In caso di problemi di visualizzazione del video cliccare qui

Questa notizia è presente nello Speciale:

La Cyber Security del new normal

Dalla reazione tattica alle implementazioni strategiche: potrebbe essere questa la sintesi dell'evoluzione principale che la cyber security nelle imprese dovrebbe avere una volta dimenticati i mesi dei lockdown. Tenendo presente, spiega FINIX Technology Solutions, che in questi mesi molto è cambiato a livello di scenario della sicurezza IT e di approccio delle aziende alle tecnologie e, in particolare, alla consapevolezza dell'importanza della gestione dei dati.

Rispondere alle sfide della pandemia non è stato comunque facile. Nel tentativo di affrontare l'emergenza le aziende hanno cercato di implementare rapidamente soluzioni di cyber security più o meno efficaci. Non si può fare tutto presto e bene, quindi qualche lacuna è rimasta, dovuta a soluzioni che non erano propriamente in linea con le necessità reali. "È difficile pensare di scardinare le soluzioni messe in atto - spiega Alessio Pozzi, Cyber Security Manager di Finix Technology Solution - semmai è necessario ora consolidarle e rendere stabile e sicuro quello che è stato fatto in un momento di difficoltà".

Lo scenario è complicato dal fatto che l'emergenza non ha solo imposto una rafforzamento della cyber security, ha anche spinto massicciamente verso il passaggio al cloud delle imprese. Proprio la protezione del dato nel cloud rappresenta una novità per molte aziende, almeno quelle abituate sino a qualche tempo ad operare in logica strettamente on-premise e quindi capaci di costruire un sistema di protezione sicuro proprio perché sotto diretto controllo. Quando però si portano dati e risorse in cloud, lo scenario cambia e si fa più indefinito. Il cloud provider di turno garantisce un certo livello di sicurezza infrastrutturale, ma va anche definito il confine tra la sicurezza offerta dal provider e la protezione che va invece sempre abilitata dall'azienda. Che resta sempre e comunque responsabile della corretta gestione, e ovviamente protezione, delle sue informazioni.

Il 2020 è stato anche l'anno simbolo per i supply chain attack. "I cyber criminali hanno capito - spiega Pozzi - che è più semplice concentrare i propri sforzi su partner, fornitori e clienti delle grandi aziende, puntando a penetrare imprese che sono meno organizzate e strutturate. Passando per le loro reti riescono a fare breccia nei sistemi di sicurezza delle aziende più grandi, ed anche a passare inosservati".

Il 2020 è stato anche l'anno simbolo per i supply chain attack. "I cyber criminali hanno capito - spiega Pozzi - che è più semplice concentrare i propri sforzi su partner, fornitori e clienti delle grandi aziende, puntando a penetrare imprese che sono meno organizzate e strutturate. Passando per le loro reti riescono a fare breccia nei sistemi di sicurezza delle aziende più grandi, ed anche a passare inosservati".

Ma FINIX non è solo Fujitsu e questa indipendenza permette un maggiore raggio di azione, utile ora proprio in ambito cyber security e protezione dei dati. Con lo scouting di nuove soluzioni mirate, possibilmente innovative. In questo senso il portafoglio prodotti della società si sta man mano ampliando e comprende, in particolare, due soluzioni interessanti per le nuove necessità di difesa delle aziende. Morphisec è in grado di prevenire gli exploit e gli attacchi in memoria, usando proprie tecnologie di "offuscamento" della memoria usata dalle applicazioni attive. Blocca così soprattutto le minacce zero-day che cercano di colpire gli endpoint. La soluzione è peculiare rispetto ad altre perché non cerca di analizzare le minacce provenienti dall'esterno ma mette in sicurezza l'interno del sistema potenziale bersaglio. FINIX propone anche SentryBay Armored Client, una soluzione pensata per intercettare tutti gli attacchi di tipo keylogging, in cui ciò che si digita sulla tastiera durante la connessione a servizi ed applicazioni online, via browser, viene in qualche modo intercettato.

Non c'è solo questo. Anzi, c'è in prospettiva molto di più con il lancio di nuovi Competence Center FINIX che si occuperanno in maniera specifica delle nuove tecnologie della digitalizzazione. In primo luogo non solo cyber security ma anche intelligenza artificiale ed applicazioni Internet of Things, arricchendo il portafoglio FINIX con soluzioni provenienti anche da startup innovative. Il ruolo di questi Competence Center sarà fondamentalmente aiutare le aziende e i partner che chiederanno a FINIX supporto in un percorso di digitalizzazione, offrendo competenze verticali, servizi di consulenza e progettazione, implementazione di soluzioni, servizi gestiti, assistenza tecnica. "Stiamo espandendo - riassume Pozzi - quella che è stata per anni la nostra attività con Fujitsu, passando ad um approccio più ampio rispetto a quello dell'hardware vendor, proprio in un approccio di Trasformazione Digitale".

Rispondere alle sfide della pandemia non è stato comunque facile. Nel tentativo di affrontare l'emergenza le aziende hanno cercato di implementare rapidamente soluzioni di cyber security più o meno efficaci. Non si può fare tutto presto e bene, quindi qualche lacuna è rimasta, dovuta a soluzioni che non erano propriamente in linea con le necessità reali. "È difficile pensare di scardinare le soluzioni messe in atto - spiega Alessio Pozzi, Cyber Security Manager di Finix Technology Solution - semmai è necessario ora consolidarle e rendere stabile e sicuro quello che è stato fatto in un momento di difficoltà".

Lo scenario è complicato dal fatto che l'emergenza non ha solo imposto una rafforzamento della cyber security, ha anche spinto massicciamente verso il passaggio al cloud delle imprese. Proprio la protezione del dato nel cloud rappresenta una novità per molte aziende, almeno quelle abituate sino a qualche tempo ad operare in logica strettamente on-premise e quindi capaci di costruire un sistema di protezione sicuro proprio perché sotto diretto controllo. Quando però si portano dati e risorse in cloud, lo scenario cambia e si fa più indefinito. Il cloud provider di turno garantisce un certo livello di sicurezza infrastrutturale, ma va anche definito il confine tra la sicurezza offerta dal provider e la protezione che va invece sempre abilitata dall'azienda. Che resta sempre e comunque responsabile della corretta gestione, e ovviamente protezione, delle sue informazioni.

Gli attacchi alle imprese

Informazioni che sono sempre al centro del mirino per i cyber criminali, sempre più interessati a impadronirsene per monetizzarle. E la digitalizzazione accelerata imposta dai lockdown ha dato loro modo di aumentare i loro attacchi. Il ransomware ad esempio, sottolinea Westcon, ha avuto picchi di incremento anche del 700%. Oltretutto con una nuova modalità di "ricatto": nel momento in cui le aziende decidono di non pagare il riscatto per riavere i loro dati, c'è la possibilità che essi vengano divulgati in rete. Data leak e data breach diventano così una minaccia in più, per le aziende che non vogliono subire le conseguenze, anche d'immagine, di quella che è una mancanza rispetto agli obblighi del GDPR. Il 2020 è stato anche l'anno simbolo per i supply chain attack. "I cyber criminali hanno capito - spiega Pozzi - che è più semplice concentrare i propri sforzi su partner, fornitori e clienti delle grandi aziende, puntando a penetrare imprese che sono meno organizzate e strutturate. Passando per le loro reti riescono a fare breccia nei sistemi di sicurezza delle aziende più grandi, ed anche a passare inosservati".

Il 2020 è stato anche l'anno simbolo per i supply chain attack. "I cyber criminali hanno capito - spiega Pozzi - che è più semplice concentrare i propri sforzi su partner, fornitori e clienti delle grandi aziende, puntando a penetrare imprese che sono meno organizzate e strutturate. Passando per le loro reti riescono a fare breccia nei sistemi di sicurezza delle aziende più grandi, ed anche a passare inosservati".Il ciclo di vita delle informazioni

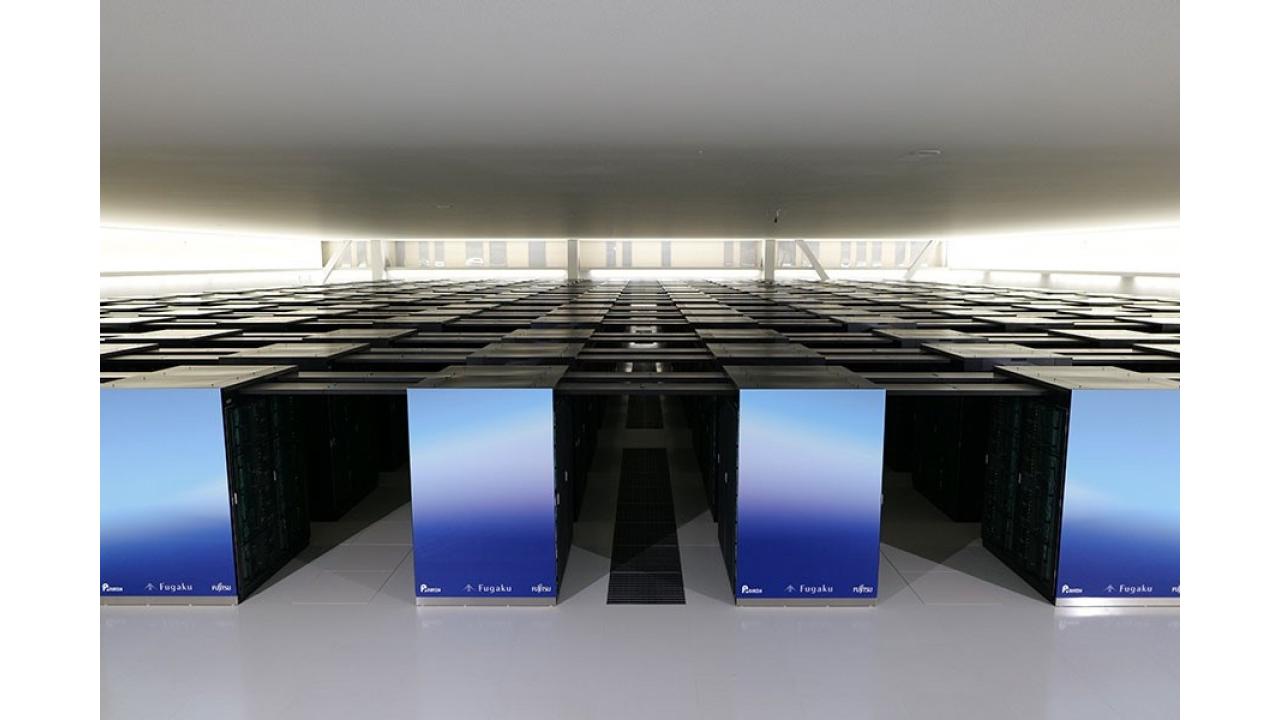

In campo cyber security FINIX ha messo in campo prima di tutto la sua esperienza. "Abbiamo trasportato all'esterno di FINIX la nostra esperienza, usando le nostre conoscenze per affiancare i partner e i clienti che ci hanno chiesto un aiuto nel loro processo di Trasformazione Digitale", spiega Pozzi. Partendo ovviamente in primo luogo dalla dote tecnologica della relazione storica con Fujitsu, che permette di supportare adeguatamente tutti i processi che ruotano intorno ai dati ed al loro ciclo di vita. Dalla creazione del dato alla gestione ad alla garanzia della sua integrità, in ambienti fisici e virtuali, tanto on-premise quanto in cloud. Ma anche la parte di archiviazione, backup, disaster recovery, business continuity... "tutto questo è ciò che abbiamo nel DNA proprio per l'esperienza Fujitsu", sintetizza Pozzi.Ma FINIX non è solo Fujitsu e questa indipendenza permette un maggiore raggio di azione, utile ora proprio in ambito cyber security e protezione dei dati. Con lo scouting di nuove soluzioni mirate, possibilmente innovative. In questo senso il portafoglio prodotti della società si sta man mano ampliando e comprende, in particolare, due soluzioni interessanti per le nuove necessità di difesa delle aziende. Morphisec è in grado di prevenire gli exploit e gli attacchi in memoria, usando proprie tecnologie di "offuscamento" della memoria usata dalle applicazioni attive. Blocca così soprattutto le minacce zero-day che cercano di colpire gli endpoint. La soluzione è peculiare rispetto ad altre perché non cerca di analizzare le minacce provenienti dall'esterno ma mette in sicurezza l'interno del sistema potenziale bersaglio. FINIX propone anche SentryBay Armored Client, una soluzione pensata per intercettare tutti gli attacchi di tipo keylogging, in cui ciò che si digita sulla tastiera durante la connessione a servizi ed applicazioni online, via browser, viene in qualche modo intercettato.

Non c'è solo questo. Anzi, c'è in prospettiva molto di più con il lancio di nuovi Competence Center FINIX che si occuperanno in maniera specifica delle nuove tecnologie della digitalizzazione. In primo luogo non solo cyber security ma anche intelligenza artificiale ed applicazioni Internet of Things, arricchendo il portafoglio FINIX con soluzioni provenienti anche da startup innovative. Il ruolo di questi Competence Center sarà fondamentalmente aiutare le aziende e i partner che chiederanno a FINIX supporto in un percorso di digitalizzazione, offrendo competenze verticali, servizi di consulenza e progettazione, implementazione di soluzioni, servizi gestiti, assistenza tecnica. "Stiamo espandendo - riassume Pozzi - quella che è stata per anni la nostra attività con Fujitsu, passando ad um approccio più ampio rispetto a quello dell'hardware vendor, proprio in un approccio di Trasformazione Digitale".

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Abbonati alla rivista ImpresaCity Magazine e ricevi la tua copia.

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 08

Webinar Red Hat - Sfide e strategie per la Sovranità Digitale in Italia

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 12

Webinar Red Hat - L'Open Source tra innovazione architetturale, conformità normativa e Trusted Software Supply Chain

Giu 17

Nutanix .NEXT On Tour Roma

Redazione ImpresaCity

Redazione ImpresaCity